Warum?

Durch den Austausch mit dem Blog‑Autor Michael Waterman ist eine wichtige Beobachtung hinzugekommen.

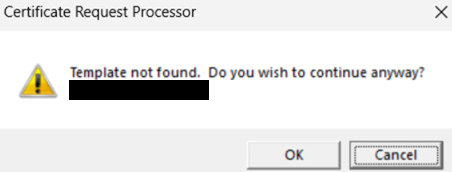

Michael beschreibt in seinem Artikel die Aktualisierung von Remote‑Desktop‑Zertifikaten in Active‑Directory‑Umgebungen. In seinem Test funktionierten dabei weiterhin die klassischen CA‑Vorlagen, die ausschließlich die EKU „Remote Desktop Authentication“ enthalten. Die Zertifikate ließen sich ohne Probleme an den RDP‑Listener unter Windows Server 2025 binden.

Unterschied

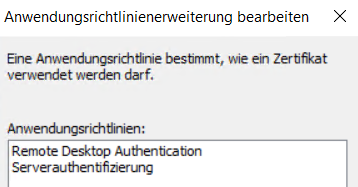

Ich arbeite hier mit einem Standalone‑/Workgroup‑Server in einer DMZ. Bei diesem System verweigerte Windows Server 2025 hartnäckig die Bindung von Zertifikaten, die nur die Remote‑Desktop‑EKU enthalten. Erst nachdem ich die Vorlage um die EKU Server Authentication ergänzt hatte, akzeptierte der RDP‑Listener das Zertifikat.

Erkenntnis!

Windows Server 2025 zeigt ein unterschiedliches Verhalten, abhängig davon, ob der Server Mitglied einer Domäne ist oder nicht.

Standalone‑Server:

Erfordern ein Zertifikat mit Server Authentication, damit die Bindung an den RDP‑Listener gelingt.

Domänenmitglieder:

Arbeiten weiterhin problemlos mit Zertifikaten, die nur Remote Desktop Authentication enthalten.

Diese Unterscheidung erklärt, warum ältere Vorlagen in AD‑Umgebungen unverändert funktionieren, während Standalone‑Server seit Windows Server 2025 strengere Anforderungen an die RDP-Zertifikate stellen.

Hinterlasse einen Kommentar

An der Diskussion beteiligen?Hinterlasse uns deinen Kommentar!